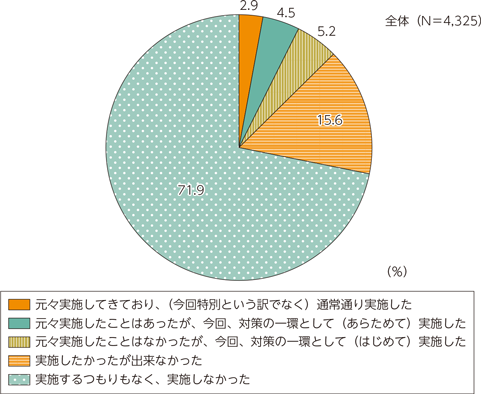

COVID-19が世界に拡大し始めておおよそ1年.未だ世界中で混乱が続いており,各地で変異種も確認されはじめ,新しい局面に移りつ変わり始めている.日本では2度目の緊急事態宣言が発出され,テレワークの一層の普及促進が求められている.2020年3月頃の調査[1]では,87.5%はテレワークを実施しておらず,ハードウェア,ソフトウェア,回線など情報通信分野の需要はまだまだ高まり,これまで以上に情報セキュリティや通信インフラの強化が必要となる.

今回のレポートでは2020.06から2020.12までの期間を対象にファイアウォールのログを整理する.

興味があれば前回のレポートもどうぞ.

おことわり

ここに掲載するデータはいち個人のルータにおけるファイアウォールのログです.クリティカルな統計情報などは伏せてざっくりとした説明をしますが,ネットワーク環境により状況は異なるため参考程度にご覧ください.

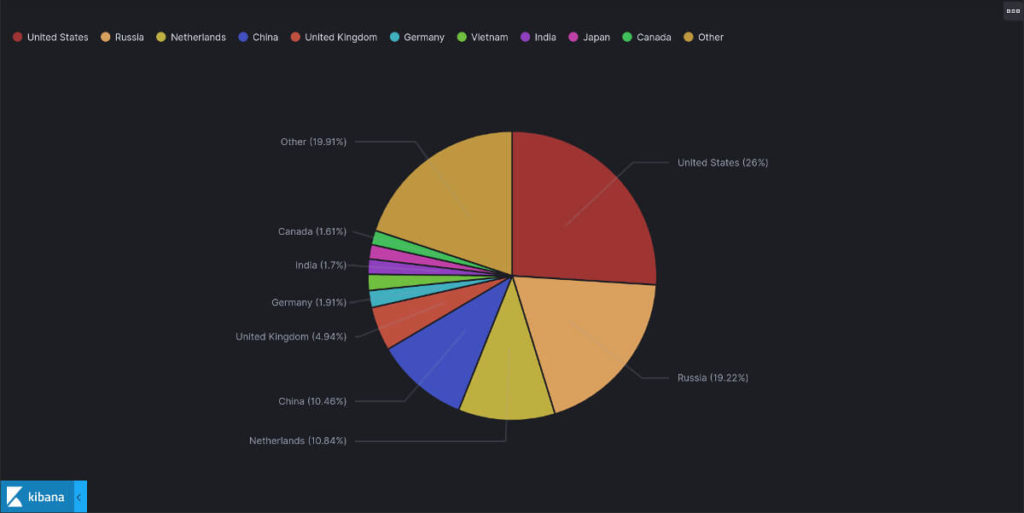

国別のパケット観測状況

下の図は自宅ファイアウォールに対してアクセスしてきた通信を表している.赤い色ほど多くの通信が来ており,世界中から通信が来ていることが分かる.今回の対象データは6ヶ月間ということで,非常にたくさんの線が表示されているため少々見づらいかもしれない.一般家庭に設置しているルータですらこれだけ外部からの通信が来ており,企業では一層のセキュリティ対策が必要になる.最近では不正アクセスの分業[2]が行われているという報道もあり,サイバー犯罪の複雑化が懸念される.また2020年にはドコモ口座をはじめとした電子決済サービス不正引き出し事件が多数報告されている[3]ことは記憶に新しく,既存のシステムに於いても改めてセキュリティレベルの確認をしておきたい.一方で一般ユーザは,どの企業で,どのようなセキュリティインシデントが発生し,どの様に対応したのか,企業のセキュリティレベルや情報セキュリティに対する姿勢を理解した上で利用するサービスを選ぶ情報リテラシーが必要となってくる.

下図にアクセスしてきた国の割合を示す.多くの通信は,アメリカ,ロシア,オランダ,中国から来ており,割合は異なるものの前回のレポートと上位国に変化は無い.

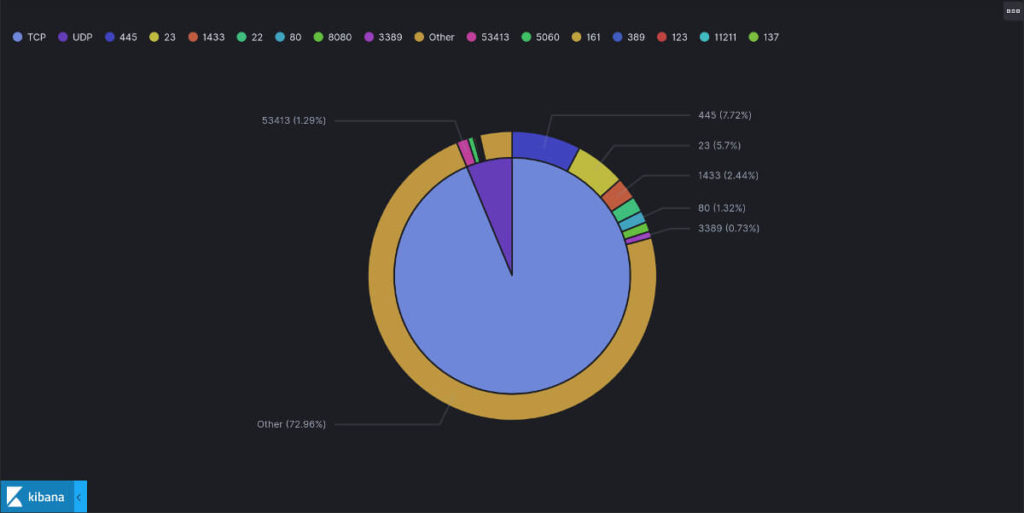

ポートスプーフィングの傾向

次の図はポートスプーフィングされているポートを表しており,ちょっと見にくいかもしれないが,内側の円がTCPとUDP,外側の円がポート番号を表している.Otherの割合が非常に大きく表示されているが,これは個々の割合が非常に小さいものをまとめたものである.比較的パケット数の多いものは,445/tcp,23/tcp,1433/tcp,22/tcp,80/tcpとなっており,狙われやすいポートの傾向はあまり変化してない.

また,JPCERTが公開している「インターネット定点観測レポート」[4]と比較しても上位のポートは同じような結果となっている.

445/tcp (7.72%)

WindowsのActive Directoryやファイル共有のために利用されるポート.

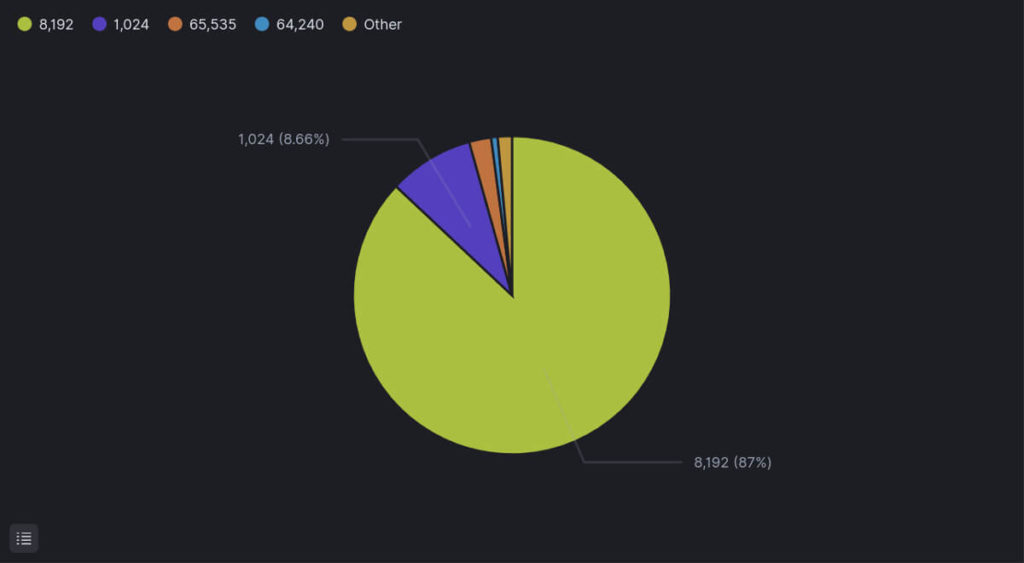

これは前回のレポートでも非常に多いパケットが観測されていた.JPCERTの報告によるると,445/tcpパケットの内,ウィンドウサイズが8192のパケットが非常に多く,MS17-010[5]の脆弱性を狙ったものと言われている.私の観測結果も445/tcpパケットの87%でウィンドウサイズが8192となっており,同様の傾向が確認できた.SMBサーバの運用にあたってはセキュリティ更新プログラムが適用されているか確認しておきたい.ベトナム,インド,中国からの攻撃が多い.

23/tcp (5.70%)

平文ベースのテキスト通信プロトコルTelnetで利用されるポート.

これも前回のレポート同様に観測数上位となっている.JPCERTの報告では,8月末にニュージーランド証券取引所へのDDoS攻撃が発生した際,443/tcpとともに多くの23/tcpパケットが観測されたとされている.私の観測環境でも8月末には多くのパケットが観測されており,そのタイミングだけ活発になった国も確認できた.中国,アメリカ,台湾からの攻撃が多い.

1433/tcp (2.44%)

Microsoft SQL Server で利用されるポート.

こちらも前回のレポート同様観測数上位となっている.1433/tcpは2002年にJPCERTからポートスキャン増加に関する注意喚起[6]が発表されている.現在は増加傾向ではないが,定常的にスキャンが行われている模様.大半は中国からの攻撃.

22/tcp (1.76%)

Secure Shell(SSH)で利用されるポート.

前回のレポートはTCPとUDPそれぞれ上位3つが見える形でグラフを用意したため,SSHがグラフの範囲外になっていた.日常的に多くのポートスキャンが行われている模様.2017年頃は国内からのアクセスが増加傾向にあるとの報告[7]があるが,現在は落ち着いている.中国,アメリカ,ロシアからの攻撃が多い.

蛇足 − たまにやってくる訪問者たち

極稀に聞いたこともないような場所からパケットが飛んでくることがある.今回はアンティグア・バーブーダ,ドミニカ国,東ティモールといった国からのパケットを観測したのでGoogleマップで観光します.ここまでの観測レポートよりもこのセクションの方が楽しみだったりします.

アンティグア・バーブーダ

アンティグア・バーブーダは中南米に位置し,アンティグア島とバンブーダ島から成る島国で,種子島と同程度の面積を有します.

コロンブスに発見されて以来,スペイン,フランス,イギリスの植民地となっていたが,1981年に英国連邦王国の一国として独立.首都はセントジョンズという名前だけあって,キリスト教の教会が点在しています.

By D’Arcy Norman – CC BY 2.0, Link

嘗てセントジョンズ港を守るために建てられたフォートジェームズ.今もなお大砲や火薬庫が残っています.

首都セントジョンズや主要な幹線道路はそれなりに舗装されていますが,少し道をそれると未舗装路もたくさんあります.また市街地であっても獣道のような生活道路が残っていたり,市街地の合間で牛を飼っていたりと,近代化や観光地開発の波と古くからの生活文化存続のせめぎあいが窺えます.

エピクリアン・ファイン・フーズ & ファーマシーは島の中でも比較的大きなマーケットの1つです.コカ・コーラなど日本で見ることが出来る商品もありますが,日本の食品は見つけられませんでした.

一方でバーブーダ島は,ほぼコドリントン周辺のみが居住エリアとなっており,未開発となっています.またバンブーダ島は2017年のハリケーンイルマにより壊滅的な被害を受けており[9],日本も緊急援助を行っています[10].

なおCOVID-19の影響により,現在アンティグア・バーブーダは感染症危険レベル3に指定されており渡航中止勧告が継続されています[11].

おわりに

2020/7から2020/12の自宅ファイアウォールのログを整理した.またJPCERTと同様の傾向も確認できた.

COVID-19がまだまだ世界中で猛威を奮っていますが,ウィルスが世界に広がって1年経ち,ウィルスの特性について徐々に分かってきていることもあります[12].ブレーキとアクセルを同時に踏むと訳のわからない事を言う人もいますが,ファイアウォールを正しく設定して,まずは自分の命を守りましょう.

References

[1] 第1部 特集 5Gが促すデジタル変革と新たな日常の構築 – 総務省

[2] ネットにはびこる不正の分業 闇サイトで“侵入できる権利”を売る専門業者も – ITmedia NEWS

[4] インターネット定点観測レポート(2020年 7~9月) – JPCERT

[5] マイクロソフト セキュリティ情報 MS17-010 – 緊急 – Microsoft

[6] TCP 1433番ポートへのスキャンの増加に関する注意喚起 – JPCERT

[9] Hurricane Irma – Wikipedia

[10] アンティグア・バーブーダにおけるハリケーン・イルマによる被害に対する緊急援助 – 外務省

コメント